Technologie » Komputery

DeviceLock ogłasza wydanie pierwszej wersji beta programu DeviceLock 7.0

|

| Zobacz więcej zdjęć » |

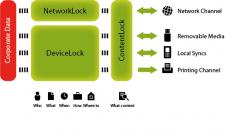

Poza funkcjonalnością w zakresie kontroli dostępu do urządzeń

peryferyjnych/portów, DeviceLock 7.0 zawiera również dwa nowe komponenty: ContentLock, moduł monitoringu i filtrowania treści oraz NetworkLock, moduł kontroli wymiany informacji w sieci. Pakiet ten zapewnia niespotykany poziom wydajności w zakresie rozwiązań DLP punktów końcowych.

Nowości w DeviceLock 7.0 (w porównaniu z wersją 6.4.1):

Dodano nowy opcjonalny komponent - NetworkLock (NL) zapewniający wszechstronną kontrolę treści podczas komunikacji punktów końcowych w sieci. NL obsługuje niezależny od portów protokół sieciowy, detekcję aplikacji, blokowanie określonych elementów, odtwarzanie wiadomości i sesji dzięki ekstrakcji plików, danych oraz parametrów, jak równieżzapisywanie zdarzeń i shadowing danych. NL monitoruje najpopularniejsze protokoły sieciowe i aplikacje takie jak: protokół poczty SMTP - prosty i szyfrowany (osobna kontrola wiadomości i załączników), aplikacje korzystające z sieci Web i inne aplikacje bazujące na HTTP włącznie z kontrolą treści zaszyfrowanych sesji HTTPS (szczególnie aplikacje webmail oraz aplikacje społecznościowe takie jak Gmail, Yahoo! Mail, Windows Live Mail, Facebook, Twitter, LiveJournal, itd.), komunikatory internetowe (ICQ/AOL, MSN Messenger, Jabber, IRC, Yahoo! Messenger, Mail.ru Agent), transfer plików przez protokoły FTP i FTP-SSL, jak również sesje telnet.

Dodano nowy opcjonalny komponent - ContentLock (CL). CL posiada bardziej złożone reguły "Content-Aware Rules". Można teraz nie tylko zezwalać lub zabraniać dostępu do danych na podstawie rzeczywistych formatów plików ale także tworzyć wzorce wyrażeń regularnych zawierające warunki numeryczne i kombinacje logiczne dla pasujących kryteriów i słów kluczowych. CL rozpoznaje ponad 80 formatów plików i rodzajów danych. Komponent ten dokonuje ekstrakcji i filtruje zawartość danych kopiowanych na nośniki wymienne i pamięci plug-n-play oraz danych transmitowanych w sieci. Dzięki CL można również wyfiltrować dane z shadownigu i uzyskać tylko skrawki informacji potrzebne do przeprowadzenia audytu bezpieczeństwa, dochodzenia w sprawie incydentu oraz analizy przed zapisaniem do dziennika shadowingu. Znacząco ogranicza to wymagania odnośnie miejsca na dysku i pasma sieciowego podczas zapisywania dziennika shadowingu w centralnej bazie danych.

"Content-Aware Rules" pozwala teraz na tworzenie reguł dla zdjęć bazując na tym, czy zdjęcie zawiera tekst, czy nie. Funkcja ta pozwala na definiowanie specjalnych reguł dla zrzutów ekranu dokumentów i innych obrazów z informacjami w postaci tekstu.

Stosując reguły dla archiwów (zip, rar, itd.), wszystkie pliki są teraz wyodrębniane z archiwum i analizowane pojedynczo.

Mechanizm detekcji typu może teraz wykryć obrazy wewnątrz plików PDF i dokumentów MS Office.

Dodano integrację z BitLocker To Go (BL2G), rozwiązaniem szyfrowania danych Windows 7, dla nośników wymiennych. DeviceLock wykrywa zaszyfrowane dyski BL2G i stosuje dla nich specjalne zezwolenia.

Aby uczestniczyć w beta-testach programu DeviceLock 7.0, należy wypełnić formularz na stronie http://devicelock.com/beta.html.

Program można pobrać ze strony http://devicelock.com/download/smartline.ru/dl_beta.zip.

Najaktywniejsi beta-testerzy otrzymają bezpłatną licencję DeviceLock z pomocą techniczną i aktualizacjami wersji na 1 rok.

Więcej informacji na temat produktu można uzyskać kontaktując się z generalnym dystrybutorem DeviceLock na terenie naszego kraju, firmą Systemy Informatyczne ITXON - http://www.itxon.pl, tel. (34) 360 60 61.

Minimalizm, przestrzeń i światło, czyli łazienka, którą pokochasz

Minimalizm, przestrzeń i światło, czyli łazienka, którą pokochasz  Idealna odpowiedź na każdy bałagan – Przegląd najciekawszych odkurzaczy Wet&Dry od Dreame

Idealna odpowiedź na każdy bałagan – Przegląd najciekawszych odkurzaczy Wet&Dry od Dreame  Dobry sposób na odpoczynek: nowoczesne pergole ogrodowe WIŚNIOWSKI

Dobry sposób na odpoczynek: nowoczesne pergole ogrodowe WIŚNIOWSKI  Czy warto studiować we Wrocławiu? Miasto studentów, możliwości i dobrej atmosfery

Czy warto studiować we Wrocławiu? Miasto studentów, możliwości i dobrej atmosfery

Komentarze (0)